http://www.asyura2.com/14/senkyo165/msg/512.html

| Tweet |

遠隔操作事件「自分が真犯人」とメール

動画⇒http://www3.nhk.or.jp/news/html/20140516/k10014511011000.html

5月16日 19時01分 NHK

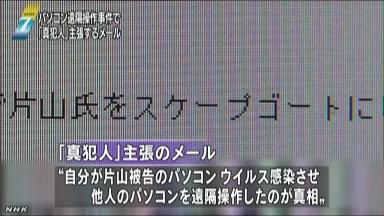

パソコンを遠隔操作して殺害の予告などを書き込んだとして元会社員が起訴された事件で、自分が真犯人だと主張する内容のメールが報道各社などに届きました。

警視庁は、このメールを詳しく分析するとともに、今後、元会社員から改めて事情を聴くことも検討するものとみられます。

パソコンの遠隔操作事件では、インターネットの掲示板などに殺害や爆破の予告を書き込んだとして、インターネット関連会社の元社員、片山祐輔被告(31)が威力業務妨害などの罪に問われ、ことし3月に保釈されています。

裁判では、パソコンのデータの解析結果や被告の行動などを基に有罪を主張する検察と、えん罪だとする弁護団が全面的に対立しています。

この事件について16日、報道各社などに自分が真犯人だと主張する人物からメールが届きました。

メールでは、自分が片山被告のパソコンをウイルスに感染させたうえで、他人のパソコンを遠隔操作したのが今回の事件の真相だとしてその詳しい経緯を記しています。

また、片山被告が江の島への経路をパソコンで検索していたのを確認して、遠隔操作ウイルスのプログラムなどが入った記憶媒体を江の島に置いて片山被告が逮捕されるように仕向けたなどとしています。

警視庁は、片山被告のパソコンを遠隔操作したとする手口が詳しく記されていることから今後、片山被告から改めて事情を聴くことも検討するものとみられます。

「これをもって裁判を終わりに」

真犯人を名乗るメールが送られてきたことについて、片山被告は会見で「犯人しか知りえないような内容が書かれており、信ぴょう性は高いのではないか。捜査には協力するつもりだし、これをもって裁判を終わりにしてほしい」と話しました。

また、「保釈されたあと、私が使っていたパソコンは弁護士の管理の下に置いていた。インターネットカフェも利用していないし、ほかのパソコンにも触らないようにしていた」と話しました。

◇

[話題]自称真犯人からのメール(本日午前11時37分に送付されてきた)

http://d.hatena.ne.jp/yjochi/20140516#1400218482

2014-05-16 弁護士 落合洋司 (東京弁護士会) の 「日々是好日」

はいタイトルはウソでーーーす\(^o^)/。ご安心ください。

あ。真犯人です。お久しぶりですね^^

何でこのタイミングで登場かというと、片山氏が報道ステーションやレイバーネットに出てるのを見てかわいそうになったからです。

特にレイバーネット、片山氏のサイト閲覧傾向を見てるとよくいるネラーのネトウヨだと思ってたんですが、

あんな赤くて香ばしい、ハングルハチマキの人たちに祭り上げられているとは…本人も相当不本意だろうなーって。

有罪判決が出たら、誤判した地裁をm9(^Д^)プギャーした上で助けてあげる予定だったんですが、

保釈されてしまった上に、弁護団が最強っぽいので無罪出そうな空気…

地裁は保釈却下して高裁でひっくり返されるという恥をかいたみたいですし、もういいかな、と。

袴田事件で釈放を決めた裁判官が片山氏の保釈も決めたらしいですが、それでも保釈金1000万って酷すぎますよねぇ。

■片山さんに仕込んだこと

もともと、私は海外サイトで拾ったウイルスジェネレータで作ったものを使うだけのスクリプトキディでした。

iesysを作る以前にも多数の人に感染させています。

何らかの実行ファイルにくっつけてあちこちで配布する手口が中心です。

B-CAS書き換えが流行ったときなどいっぱい釣れました。

片山氏が引っかかったのは偽Janeだったと思いますが。

「遠隔操作」可能なウイルス、一旦感染させたら、遠隔操作して大抵の実行ファイルに感染させることは可能です。

昨年、片山氏の弁護団からポータブルアプリケーションという言葉が出たときやっと真理に近づいたと思いました。

もちろんUSBメモリを差して自動実行されるタイプではありません。今のOSではそれでは感染しないです。

片山氏は感染した実行ファイルを、確認しただけでも数台で使いまわしていたので、それぞれのPCに感染させることに成功。

・自宅(OCN)のPC

・IP【60.36.185.80】の会社PC

・toshibaのリモートホストのPC

ほか、一時的に使ったPC数台(多分ネットカフェかな?)を、管理下に置きました。

iesysは内蔵IEコンポーネントを操作する機能が主ですが、ウィルスジェネレータで作ったものは他にもいろいろできます。

もっとも、iesysにも.exeや.batの実行機能を実装してるので、他プログラムに感染させることは可能です。

携帯マルウェアについては、片山氏がスーファミエミュのapkファイルなど入れて動かしていたので、一瞬のタイミングで紛れ込ませることに成功しました。

■何で片山氏をスケープゴートにしたのか?

まず、複数PCにうまく感染してくれたこと。

それだけなら候補は他に何人もいました。

それぞれのPCをあさっていろんなプライバシー情報をゲットしました。

2012年夏前には、片山氏の平成20年時点での履歴書をゲットしていました。

最近の日付の書類(ブログ主の判断で削除)と比較すると名字が違う、と思ったらぐぐって納得。

阿蘇山大噴火氏の法廷傍聴ブログなどなどで情報を得て、それでこの人に決定したというわけです。

■犯人性を高める工夫

報道では「ドコモショップ秋葉原中央通り店でのトラブルで動機がある」「犯行声明メールに書いてないのは特定を避けるため」のような書かれ方をしていますが…

片山氏に関連付けたのはドコモの件だけではないです。

履歴書を盗み見ていて、学習院が母校だと知っていたので、学習院→皇室→天皇陛下…と、イメージを広げたわけです。

伊勢神宮も片山氏が道路検索していたので。あとは「悪の教典」とか。

全事件、全アクティビティの中で半数ぐらい、片山氏と関連づけて対象にしたと言えますね。

ちなみにドコモの件、告白メールに記載漏れしているのは単に忘れただけです。

(ほかにもAKB脅迫について、踏み台PCを三重の人と書いたのは勘違いでした^^)

片山氏本人がPCに保存していて私が盗んだ「docomoメモ2012.txt」にトラブル経緯が書いてありました。

対応した副店長の氏名も書いてありました。「名刺もらった、アニメキャラみたいな名前だな」と本人コメント。

ゆえに、脅迫対象候補としてストックしてありました。

何で自作PC板のAMDスレに書いたかと言えば、三重の人がそこにJaneで閲覧・カキコしていたのを確認したからです。

秋葉原に関りのあるスレを見ている人がいたら「ドコモショップ脅迫」カードを使おうと思っていたわけです。

江川紹子さんのblogで紹介されている、ドコモ絡みで片山氏が書いたという2chの書き込みは、あとになって知りました。

雲取山、江ノ島は片山氏がルート検索していたのを確認しました。

他に確認したのは、鹿島神宮、鹿島ハイツ、伊勢神宮、道の駅富士川楽座、駿河健康ランド、会津若松駅、会津桧原駅、高崎駅、行田市などです。

■iesysの正体

iesysは元はegserviceという名前のVC#プロジェクトでした。

egserviceは片山氏のIP【60.36.185.80】の会社のPCから盗んできたものです。

リネームの上、AssemblyInfo.csなどビルド情報をそのままにしたまま、全く違うプログラムに改造しました。

インストーラであるcofeeも盗んだものです。こちらは元の名前のままです。

つまり、事件に関連する実行ファイルのいくつかは、元は片山氏本人か同じ会社の人が保存していたVC#のプロジェクトファイルというわけです。

元のはもう保存してないのでどんなプロジェクトだったかは忘れましたが、どれも小さいWindowsFormApplicationだったはずです。

片山氏PCからそれらプロジェクトのソースが発見されたor復元されたとすれば、内容がiesysとは全く違うとは言え、GUIDが完全一致してるはず。

検察はこれを「片山が犯人」の根拠にしてると想像しています。

3.4×10の38乗通りのパターンを持つ.NetのGUID(128bit)が一致したならさすがに宇宙規模の奇跡ですよね。

iesys等のバイナリからから検出されているPCの情報、"TKY_DEV_PC07"とか"TKY_DEV_PC07_2"とか"Hewlett Packard"とかの文字列は、

盗んだプロジェクト内のAssemblyInfo.csで定義されてるので、どこでコンパイルしようとそのまま反映されるというわけです。

...というのがiesysやその他のプロジェクトと片山氏PC痕跡の関連についてのタネ明かしでした。

記者会見映像とか見ると、片山氏は自分で保存していたegserviceやcofeeなど「元プロジェクト」の名前についてはすっかり忘れているかもしれないですね。

(cofeeなんてのは片山氏が付けた名前だと思います。エフがひとつ足りないよーーーって思ってました)

こっちからファイルを置く・消すをしただけの、つまり故意に埋め込んだものもありますし、片山氏PCをiesysのテストに使ったりもしました。

したらば、autoカテゴリ6682 パスワード:(ブログ主の判断で削除)これも、放置してたようなので使わせてもらいました。

「ファイルスラック」とかは知らなかったです。

最近の公判報告サイトで原理を知りましたが、そのストレージ内に以前そういうデータがあった痕跡なら、あってもおかしくないですね。

むしろ言及されていないのが不思議なこととして、ファイルスラックではない普通の削除済み領域からはあまり復元されてないのかしら?

のちに誰かがデフラグ&ゼロフィルしたのかな?

検察も弁護もファイルスラックのことばかり言うのが少しヘンだなと思います。

■記憶媒体をリアルに隠す候補

上で書いたとおり片山氏の経路検索と関連付けて、江ノ島や雲取山以外にもいくつか候補を考えていました。

・鹿島神宮の賽銭箱に投入

・(片山氏が福島県出身なので)福島の避難区域に忍び込んで野生化したペットか家畜に装着ッ!

・ローマのトレビの泉に投入

ほかに、片山氏と無関係に思いついたことは、

・ガチャポンカプセルにUSBメモリと重りにパチンコ玉を入れて道頓堀に投入

・どこかの有機栽培やってる農村の肥溜めに投入

・奈良公園の鹿に(以下略

そういった、しょーもないことをいっぱい考えてました^^

■その他、物議をかもしている事項へのコメント

・雲取山ビニール袋の正体

ダイソーの商品です。ピンク色の箱のものだったと思います。

・ネコセロテープから検出されたDNA

不一致で当然。片山氏のDNAでも私のでもないはずです。

とあるスーパーマーケットのレジの先の荷造り台に設置してあったセロテープです。

他の買い物客が触りかけてやめたものをゲットしてきたというわけです。

できれば粘着面に誰かの指紋ベッタリ付いてるのを欲しかったのですが、長居してたら不審者に思われるので、適当なものを入手。

・onigoroshijuzo2へのアクセス履歴について、

去年2月当時「片山を逮捕したらアクセスが止まった」発表がありましたが、警察のデマです。

正確には1/5未明にメールを送信してから1年以上、ずっとログインしていません。

なお、最近ログインしたらアカウントは生きてたものの、メールボックスは凍結されてました。

警察発表のデマを佐藤弁護士が糾弾しまくってますが、ここのところは言ってないのでフォローしておきます。

警察って本当にヒドイですねーーー

■おまけ 秘密の暴露 (まだ公開されてない…はず)

・2012/07/30に首相官邸のフォームから送った内容

年齢:40

メールアドレス:aaaaa@aaaaa.com

タイトル

【予告】今度の土日、桜田門前で皇居ランナーを辻斬りする

本文

邪魔な皇居ランナーを桜田門前で無差別殺人します。

刃渡り30センチのナイフで斬りまくります。

あと天皇もぶっ殺す。

警官も殺します。

よろしくお願いします。

・2012/08/27に部落解放同盟にエキサイトメールで送った内容

タイトル

下賤で汚らわしいクソゴキブリのドエッタどもは1秒でも早く死ね!滅びろ!

本文

呪われた屠殺者の末裔どもめ。

お前らは日本社会の、アジアの、世界の、宇宙の迷惑害虫だからさっさと殺してやるよ。

入船のお前ら糞虫の巣を爆破してやる。

爆発と同時に硫化水素が発生する爆弾だ。一匹残らず死ね!!!

(長いので以下略)

■最後に

警察・検察は片山氏に1億円ぐらい補償してあげてくださいね。

なお、警察庁長官か検事総長がNHKで15分間、パンツ1枚で犬の真似をしたら…じょうずにできたら私自身が出頭してあげますよ^^

先行記事

PC遠隔操作事件 真犯人「小保方銃蔵」を名乗る人物からメールが送られる(ガジェット通信)

http://www.asyura2.com/14/senkyo165/msg/507.html

▲上へ ★阿修羅♪ > 政治・選挙・NHK165掲示板 次へ 前へ

スパムメールの中から見つけ出すためにメールのタイトルには必ず「阿修羅さんへ」と記述してください。

スパムメールの中から見つけ出すためにメールのタイトルには必ず「阿修羅さんへ」と記述してください。すべてのページの引用、転載、リンクを許可します。確認メールは不要です。引用元リンクを表示してください。