http://www.asyura2.com/12/test28/msg/1091.html

| Tweet |

(回答先: Re: てすと 投稿者 初心に帰るお天道様に恥じない生き方 日時 2013 年 12 月 15 日 21:15:33)

[出典]Cryptome, November 23, 2013.

23日付のオランダ紙『NRC Handelsblad』は、元米中央情報局(CIA)スタッフのエドワード・スノーデン(Edward J. Snowden)氏が所持していた機密情報から明らかになったこととして、米国家安全保障局(NSA)が2012年、5万以上のコンピューター・ネットワークに不正プログラムを感染させていたと報じた。

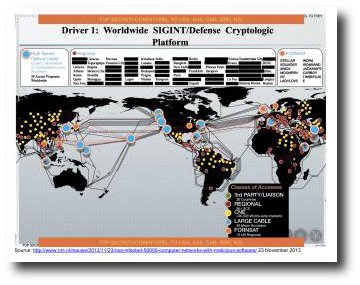

同紙の記事によると、今回、リークされた文書は、2012年以降におけるNSAの情報収集活動について説明したものであるという。具体的な方法としては、標的となっているコンピューター・ネットワークに不正プログラムを感染させた上で、そのネットワークへの侵入を図る「コンピューター・ネットワーク利用(Computer Network Expolitation)」という技術が使われていた模様で、NSAは、そうした技術によってデータの収集や抽出を行なっていたと見られている。

以前から報じられているように、コンピューター・ネットワークへの侵入を試みる組織として、NSAには、「特別アクセス工作(Tailored Access Operations)」と呼ばれる部局がある。その実態については明らかにされていないが、同紙の記事によると、今回の文書で示された方法による情報収集もまた、この部局が担当していて、1000人以上のハッカーたちが工作活動に従事していると指摘されている。

文書には、高速光ケーブルのネットワークや地域的なプラットフォームについても記載されていて、日本もまた、そのネットワークに組み込まれていることが確認できる。しかし、詳細については報じられていないので、どういったことが行なわれていたのかは分からない。いずれまた、詳しいことが分かれば、本ブログにおいて紹介するようにしたい。

【関連文書】

NSA Worldwide SIGINT Cryptologic Platform

Cryptome, November 23, 2013.

【関連記事】

"NSA infected 50,000 computer networks with malicious software"

NRC Handelsblad, November 23, 2013.

"NSA Infected 50,000 Computer Networks Worldwide With Malware: Report"

Mashable, November 23, 2013.

NSA、大規模な不正プログラム感染による情報収集活動を展開?Intelligence News and Reports

http://blog.livedoor.jp/intel_news_reports/archives/34338748.html

----------

スパムメールの中から見つけ出すためにメールのタイトルには必ず「阿修羅さんへ」と記述してください。

スパムメールの中から見つけ出すためにメールのタイトルには必ず「阿修羅さんへ」と記述してください。すべてのページの引用、転載、リンクを許可します。確認メールは不要です。引用元リンクを表示してください。